一天一看 深入理解以太网交换机基本原理、配置及其在网络与信息安全软件开发中的关键角色

在当今高度互联的世界中,网络基础设施是数字社会的基石。作为局域网(LAN)的核心设备,以太网交换机扮演着至关重要的角色。对于网络工程师、信息安全专家乃至软件开发人员而言,深入理解其工作原理与配置,是构建高效、安全网络应用的基础。本文旨在用“一天一看”的节奏,为您系统梳理以太网交换机从基本原理到实践配置,并探讨其在网络与信息安全软件开发中的核心价值。

第一部分:以太网交换机的基本原理

以太网交换机工作在OSI模型的第二层(数据链路层)。其核心功能是基于MAC(媒体访问控制)地址进行数据帧的智能转发,从而有效隔离冲突域,提升网络性能。

- 核心工作机制:

- 学习(Learning): 交换机通过监测每个端口进入的数据帧的源MAC地址,动态构建并维护一个MAC地址表(或称转发表)。该表记录了MAC地址与交换机端口的对应关系。

- 转发/过滤(Forwarding/Filtering): 当数据帧到达时,交换机会检查其目的MAC地址。若地址表中存在该地址与端口的映射,则仅将帧转发到该特定端口(单播)。若不存在,则向除接收端口外的所有其他端口进行泛洪(Flooding),以确保帧能被目标主机接收。

- 环路避免(Loop Avoidance): 在复杂网络中,物理环路可能导致广播风暴。为此,交换机通常运行生成树协议(STP,如RSTP、MSTP),通过逻辑上阻塞冗余链路,确保网络拓扑无环。

- 关键特性:

- 全双工通信: 允许端口同时发送和接收数据,彻底消除了传统集线器的冲突问题。

- VLAN(虚拟局域网): 在逻辑上将一个物理交换机划分为多个独立的广播域,实现网络分段、安全隔离和灵活管理。

- 端口安全: 可限制端口允许接入的MAC地址数量或绑定特定MAC地址,防止未授权设备接入。

第二部分:以太网交换机的基本配置

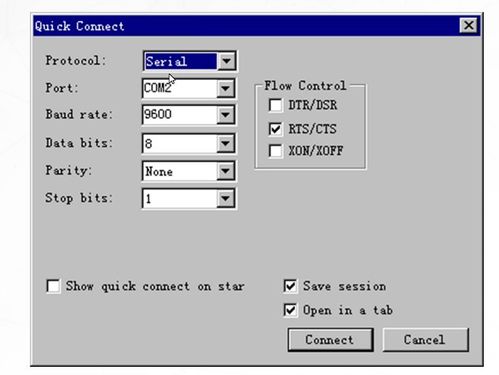

现代交换机(尤其是可网管型交换机)通常提供命令行界面(CLI)或Web界面进行配置。以典型CLI为例,核心配置步骤如下:

- 访问与基础配置:

- 通过Console线缆或远程(SSH/Telnet)登录交换机。

- 配置管理IP地址、默认网关,以便远程管理。

- 设置主机名、特权密码、远程访问密码等。

2. VLAN配置:

`bash

# 创建VLAN 10和20

Switch(config)# vlan 10

Switch(config-vlan)# name Sales

Switch(config)# vlan 20

Switch(config-vlan)# name Engineering

将端口划入指定VLAN(接入端口模式)

Switch(config)# interface gigabitethernet 0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 10

配置中继端口(Trunk),承载多个VLAN流量(通常用于交换机互联)

Switch(config)# interface gigabitethernet 0/24

Switch(config-if)# switchport mode trunk

Switch(config-if)# switchport trunk allowed vlan 10,20

`

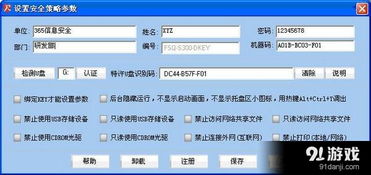

3. 安全与管理配置:

* 端口安全:

`bash

Switch(config-if)# switchport port-security

Switch(config-if)# switchport port-security maximum 1

Switch(config-if)# switchport port-security mac-address sticky

Switch(config-if)# switchport port-security violation shutdown

`

- 启用SSH,禁用不安全的Telnet。

- 配置SNMP(简单网络管理协议)或Syslog服务器地址,用于监控和日志收集。

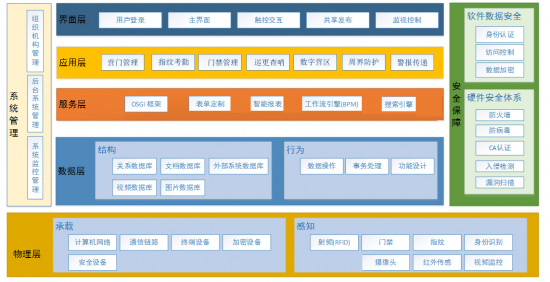

第三部分:在网络与信息安全软件开发中的关键应用

对交换机的深刻理解,直接赋能于更高层的网络与信息安全软件开发:

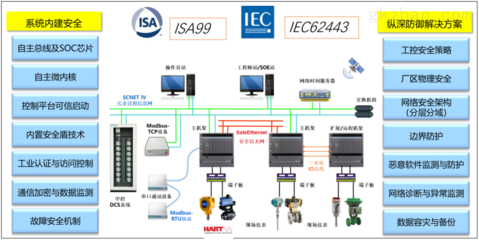

- 网络态势感知与监控软件开发:

- 通过SNMP、NetFlow/sFlow或API(如OpenFlow在SDN中)从交换机采集流量数据、端口状态、MAC地址表、ARP表等信息。

- 分析这些数据,可以绘制网络拓扑、检测异常流量(如广播风暴、MAC地址泛洪攻击)、识别非法接入设备,从而构建可视化的网络监控与安全预警平台。

- 高级安全策略实施平台:

- 软件开发可以集成并自动化交换机的安全功能。例如,当入侵检测系统(IDS)发现一个内部IP在进行端口扫描时,控制脚本可以自动登录相关交换机,将该IP所在端口禁用或将其流量重定向至蜜罐。

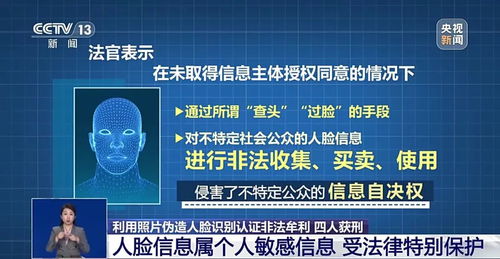

- 开发基于身份的网络接入控制(NAC)系统,与交换机的802.1X认证功能联动,实现“入网即认证”。

- 软件定义网络(SDN)与自动化运维:

- SDN控制器(如OpenDaylight, ONOS)通过南向接口(如OpenFlow)对底层交换机进行集中化、编程化的控制。安全开发人员可以编写应用程序,动态定义全网流量的转发路径和安全策略(如微分段),快速响应安全威胁。

- 利用Ansible、Python等工具开发自动化脚本,批量配置交换机的VLAN、ACL(访问控制列表)、安全策略等,确保配置的一致性与合规性,减少人为错误导致的安全漏洞。

- 取证与日志分析:

- 安全信息与事件管理(SIEM)系统可以收集并关联交换机的Syslog日志(如端口up/down、安全违规事件),作为安全事件调查和取证分析的重要数据源。

###

“一天一看”,日积月累。以太网交换机不仅是连接设备的哑管道,更是承载着智能转发、安全隔离和策略执行的关键节点。从理解其MAC地址学习、VLAN隔离的基本原理,到掌握端口安全、VLAN配置等实操技能,再到将其作为数据源和控制点融入网络与信息安全软件开发,这一知识链条构成了现代网络工程师和安全开发者的核心能力矩阵。在云网融合和自动化的趋势下,这种软硬结合的理解将变得愈发重要,是构建下一代弹性、智能、安全网络的基础。

如若转载,请注明出处:http://www.xianshouwanglouh.com/product/49.html

更新时间:2026-05-30 03:53:50